Pentest (или penetration testing) — это процесс тестирования информационной безопасности, в ходе которого специалисты по безопасности пытаются найти уязвимости и слабые места в системе, сети или приложении, которые могут быть использованы злоумышленниками для несанкционированного доступа или атаки. Целью проведения pentest является проверка защищенности информационных ресурсов и выявление потенциальных уязвимостей до того, как это сделают злоумышленники. Ну а подробнее Вы можете почитать на сайте: https://cqr.company/service/penetration-testing/

Цели Pentest

Основной целью Pentest является обеспечение безопасности информационных систем, сетей и приложений. Ниже представлены основные цели, которые преследуются при проведении pentest:

- Выявление уязвимостей — специалисты по безопасности проводят анализ системы с целью выявления потенциальных уязвимостей, которые могут быть использованы злоумышленниками.

- Проверка защищенности — оценка текущего уровня защиты информационных ресурсов и выявление слабых мест, которые могут быть улучшены.

- Соблюдение законодательства — многие компании обязаны соблюдать определенные стандарты и требования по безопасности информации. Pentest помогает проверить соответствие системы данным требованиям.

- Обучение персонала — проведение pentest может также служить обучающей целью для персонала, позволяя им лучше понять методы атак и учиться защищаться от них.

Типы Pentest

Существует несколько основных типов pentest, которые могут быть применены в различных ситуациях. Ниже представлены некоторые из них:

Внешний тест на проникновение

Этот тип тестирования направлен на проверку безопасности сети и веб-приложений снаружи. Специалисты пытаются проникнуть в систему, используя внешние ресурсы, и выявить уязвимости, которые могут быть использованы для несанкционированного доступа.

Внутренний тест на проникновение

В данном случае тестирование проводится изнутри сети компании. Целью специалистов является проверка доступности и безопасности сети, а также защищенность внутренних ресурсов от внутренних атак и утечки данных.

Социальный инжиниринг

Этот тип тестирования проводится с использованием методов социального инжиниринга, когда специалисты пытаются получить доступ к системе, используя манипуляции с личными данными или обман персонала. Данный вид pentest позволяет проверить не только технические уязвимости, но и уровень безопасности персонала компании.

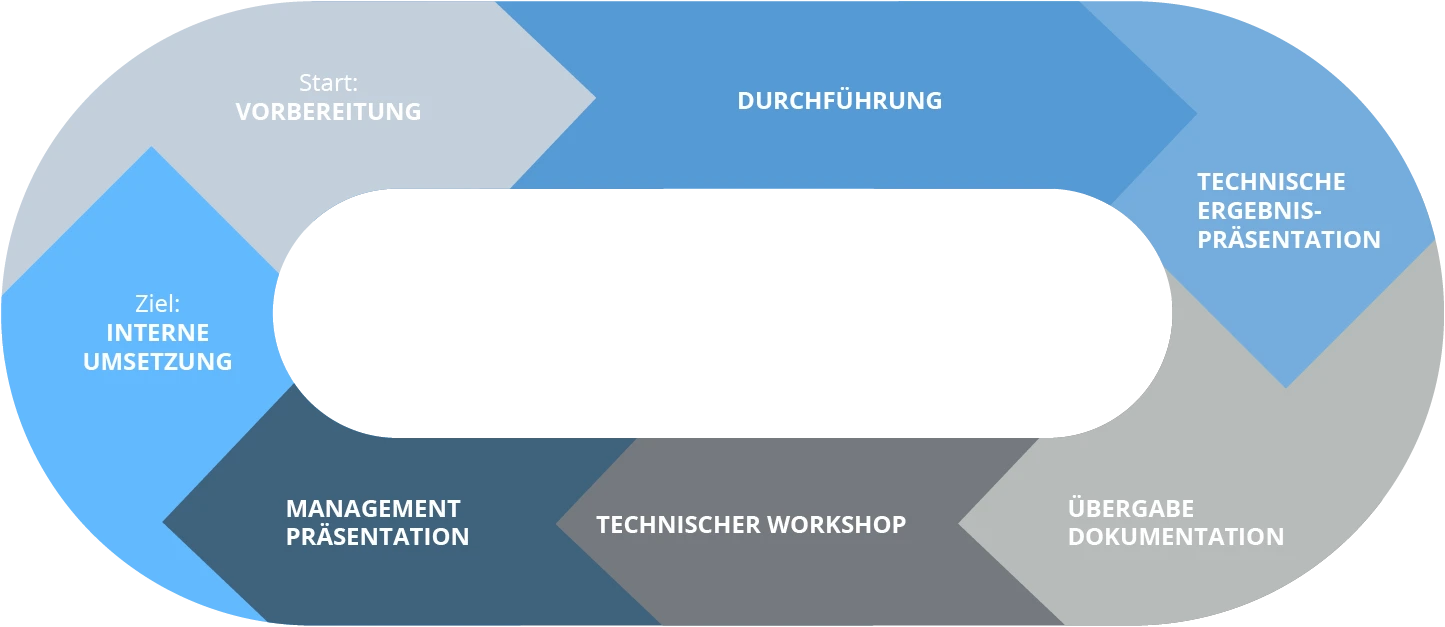

Этапы проведения Pentest

Проведение pentest включает в себя ряд этапов, каждый из которых необходим для полноценного тестирования и выявления уязвимостей. Ниже представлены основные этапы pentest:

Планирование

Этап планирования является одним из самых важных, так как здесь определяются цели тестирования, ресурсы, сроки и методы, которые будут использованы. Также важно учитывать законодательные требования и получить разрешение на проведение тестирования.

Сбор информации

На этом этапе специалисты собирают информацию о целевой системе, ее конфигурации, сетевой инфраструктуре, приложениях и сервисах. Целью этого этапа является получение максимально полной картины о тестируемом объекте.

Анализ уязвимостей

На основе собранной информации проводится анализ уязвимостей системы и приложений. Специалисты пытаются выявить потенциальные уязвимости, которые могут быть использованы для атаки.

Эксплуатация уязвимостей

Этот этап включает в себя попытки взлома или атаки на систему с использованием выявленных уязвимостей. Целью является проверка работоспособности уязвимостей и доказательство их реальной угрозы для системы.

Анализ результатов

По завершении тестирования специалисты анализируют полученные результаты и формируют отчет о проведенном pentest. В отчете должны быть описаны выявленные уязвимости, рекомендации по их устранению и общая оценка уровня безопасности системы.

Заключение

Pentest является неотъемлемой частью стратегии информационной безопасности компаний и организаций. Правильно проведенное тестирование позволяет выявить уязвимости и слабые места в системе, а также улучшить уровень защиты информационных ресурсов. Поэтому рекомендуется регулярно проводить pentest для обеспечения безопасности своей компании и защиты от потенциальных угроз.

Мужской журнал Мужской журнал

Мужской журнал Мужской журнал